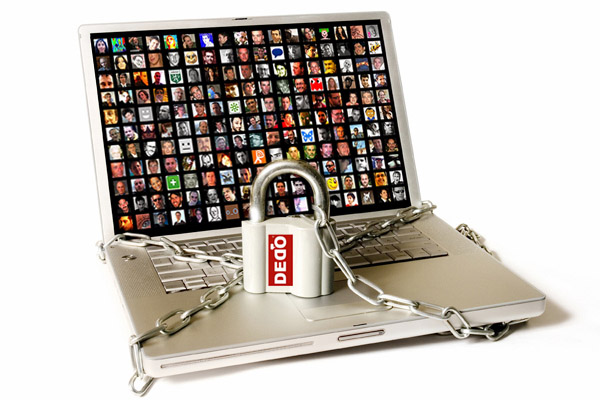

Nell’era digitale, la protezione delle reti aziendali è diventata una priorità assoluta per le imprese di ogni settore. Le minacce informatiche si evolvono rapidamente, e tra queste, le intercettazioni e gli attacchi mirati rappresentano alcuni dei rischi più significativi per la sicurezza dei dati. Le intercettazioni, ovvero quel tipo di monitoraggio non autorizzato delle comunicazioni e dei dati aziendali, possono esporre informazioni sensibili a malintenzionati, con conseguenze disastrose per la reputazione e la continuità operativa di un’azienda. Per tutelare voi stessi e la vostra azienda da questo tipo di attività, abbiamo preparato per voi una guida informativa, al cui interno troverete anche un prezioso suggerimento circa uno dei nostri migliori articoli per la cybersecurity.

Quando si sospetta un pericolo delicato come fughe di dati e di segreti aziendali, è assolutamente necessaria una strategia efficace di cybersecurity e sorveglianza al fine di proteggere le reti aziendali e garantire che le informazioni riservate rimangano al sicuro. Le best practice al riguardo, però, ve le spieghiamo noi.

1. Cybersecurity e crittografia dei dati

Uno dei modi più efficaci per prevenire le intercettazioni è la crittografia dei dati. La crittografia trasforma i dati in un formato illeggibile per chiunque non sia autorizzato a decodificarli, impedendo a terzi di accedere a informazioni sensibili. Questa è una metodologia che può essere utilizzata sia per i dati in transito, come le comunicazioni via email o i trasferimenti di file, sia per i dati archiviati all’interno dei server aziendali. Ciò che viene suggerito alle aziende è in primis di implementare protocolli di crittografia avanzati come il TLS per proteggere le comunicazioni, e utilizzare strumenti di crittografia end-to-end. Questo riduce il rischio che le comunicazioni vengano intercettate da cybercriminali. Per questo scopo noi abbiamo l’articolo perfetto. Ovvero lo Smartphone criptato anti-hacker SecureCall anche con connessione 5G di Endoacustica Europe. Questo prezioso e potente strumento è prodotto in-house con codice proprietario e ha un VPN persistente con numero di telefono virtuale, garantisce messaggi e chiamate criptate ed è integrato da diversi livelli di sicurezza.

2. Segmentazione della rete

Un’altra pratica chiave per migliorare la sicurezza delle reti aziendali è la segmentazione della rete. Questa metodologia consiste nel dividere la rete aziendale in più sottoreti o segmenti, ognuno dei quali può essere gestito e protetto separatamente. La segmentazione può essere particolarmente utile per proteggere informazioni sensibili, come i dati finanziari o i segreti industriali, isolandoli in un’area più sicura della rete e limitando l’accesso solo a personale autorizzato. Naturalmente, vi consigliamo di dare un’occhiata ai nostri prodotti per l’archiviazione dei dati sensibili che, affiancati a questa metodologia, possono costituire una vera e propria cyber-cassaforte aziendale.

3. Cybersecurity e monitoraggio e sorveglianza delle attività di rete

Il monitoraggio costante delle attività di rete è essenziale per rilevare tempestivamente eventuali tentativi di intercettazione o accessi non autorizzati. Le aziende dovrebbero adottare strumenti di sorveglianza della rete in grado di analizzare il traffico, identificare comportamenti anomali e segnalare potenziali minacce in tempo reale. Strumenti come il SIEM raccolgono e analizzano i dati relativi agli eventi di sicurezza all’interno della rete, permettendo di individuare attacchi in corso o vulnerabilità da correggere.

4. Cybersecurity e autenticazione a più fattori (MFA)

L’autenticazione a più fattori (MFA) è una misura di sicurezza sempre più diffusa per proteggere l’accesso alle reti aziendali. L’MFA richiede agli utenti di fornire più prove della propria identità, solitamente una combinazione di password, dispositivi fisici o biometrici. Questo rende molto più difficile per un hacker accedere a sistemi aziendali anche se è in possesso delle credenziali di un dipendente. Oltre a rafforzare l’autenticazione per l’accesso ai sistemi, l’MFA può essere utilizzata anche per proteggere comunicazioni e file, garantendo che solo il personale autorizzato possa accedere a informazioni sensibili.

5. Cybersecurity e formazione del personale

Anche con i migliori strumenti tecnologici, le aziende rimangono vulnerabili se il personale non è adeguatamente formato sui rischi di sicurezza. Si rende quindi necessario formare i dipendenti circa temi come phishing, uso sicuro delle password e comportamento online sicuro sono componenti critici per la protezione delle reti aziendali. Molti attacchi, comprese le intercettazioni, sfruttano di fatto l’ingenuità dei dipendenti, che facilmente e spesso sono portati a cliccare su link dannosi o a divulgare informazioni riservate.

6. Cybersecurity e aggiornamento costante dei sistemi

Infine, uno dei metodi più semplici ma spesso trascurati per proteggere le reti aziendali è l’aggiornamento regolare dei sistemi e del software. Gli aggiornamenti di sicurezza rilasciati dai fornitori correggono vulnerabilità note che potrebbero essere sfruttate dagli hacker per intercettare dati o penetrare nei sistemi aziendali.